반응형

사실 이 문제는 힌트를 얻고, 쉽게 풀었지만 몰랐던 방법이라서 정리차 작성한다.

힌트는 머리말!

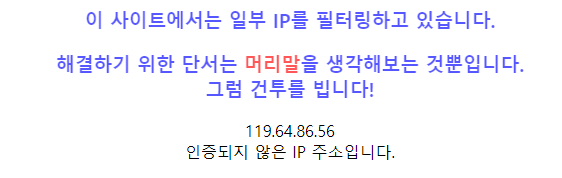

보자마자 헤더를 이용해서 IP우회하면 되겠구나....

어떻게 우회하면 될까 구글링을 해보자

더보기

XFF는 HTTP Header 중 하나로 HTTP Server에 요청한 Client의 IP를 식별하기 위한 표준이다.

웹 서버나 WAS 앞에 L4 같은 Load balancers 나 Proxy server, caching server 등의 장비가 있을 경우

웹서버는 Proxy server나 장비IP에서 접속한 것으로 인식한다.

그렇기 때문에 웹서버는 실제 클라이언트 IP가 아닌 앞단에 있는 Proxy서버 IP를 요청한 IP로 인식하고, Proxy장비 IP 로 웹로그를 남기게 된다.

X-Forwarded-For HTTP Hearder에 있는 클라이언트 IP를 찾아 실제 요청한 클라이언트 IP를 알 수 있고,

웹로그에도 실제 요청한 클라이언트 IP를 남길 수 있다.

X-Forwarded-For 는 다음과 같이 콤마를 구분자로 Client와 Proxy IP 가 들어가게 되므로 첫번째 IP 를 가져오면 클라이언트를 식별할 수있다.

XFF는 HTTP연결 경로를 쉼표로 분리하여 Client의 IP주소를 저장하지만, 내용을 위조하기가 쉽다.

그래서 이런 악의적인 요청을 변조해서 보낼 수 있다.

X-Forwarded-For : 127.0.0.1

BurpSuite로 패킷을 변조해서 보내보니, 문제가 풀린다!

반응형

'Web > Write-up' 카테고리의 다른 글

| 가톨릭대학교 정규PT중입니다. (0) | 2020.08.05 |

|---|---|

| Rice Tea Cat Panda - Web Invaders (0) | 2020.02.05 |

| HackCTF-Guess me (0) | 2019.10.25 |